Читайте также: Как почистить hosts на Андроид-смартфоне.

Записи, сделанные вирусными программами в файле hosts могут легко заблокировать доступ через браузер к любому интернет-сайту, перенаправить ваш запрос вместо официального сайта на ложную страницу к мошенникам или заблокировать любым приложениям на вашем компьютере доступ в интернет-сеть и, соответственно, "заглушить" все их онлайн функции. Так, в один момент антивирус может перестать обновляться, игра не сможет подключиться к серверу, сайт с любимыми "Одноклассниками" не откроется, а вместо своей странички "Вконтакте" вы в один момент окажетесь на "левом" портале, где с вас через смс-ки будут вымогать деньги за восстановление доступа к учетной записи.

Чтобы избежать подобных неприятных ситуаций, всегда следите за тем, что вы скачиваете и устанавливаете на свой компьютер, ну, и конечно, не забывайте наблюдать за файлом hosts и периодически чистить в нем разный "мусор".

Чтобы получить доступ к hosts-файлу его нужно, для начала, отыскать в системных папках. В разных ОС Windows его месторасположение может слегка отличаться. И иногда он даже может быть скрыт, в зависимости от настроек операционной системы.

- В ОС Windows 95/98/ME он располагается: C:\WINDOWS\hosts

- В ОС Windows NT/2000 он располагается: C:\WINNT\system32\drivers\etc\hosts

- В ОС Windows XP/2003/Vista/7/8 он располагается: C:\WINDOWS\system32\drivers\etc\hosts

Здесь вы можете прочитать подробнее о том, как найти и сделать "видимым" файл hosts.

После того, как получите доступ к хостсу, можно приступать к очистке файла от вирусных команд. Сделать это можно двумя способами.

1. Ручное редактирование (через "Блокнот")

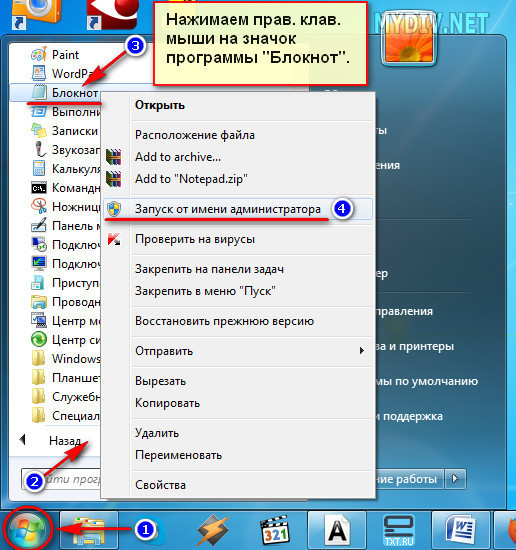

А.) Запускаем "Блокнот" ("Пуск" --> "Все программы" --> "Стандартные") от имени администратора (нажимаем прав. кн. мышки на значок программы --> Запуск от им. администратора) и добавляем в него файл hosts ("Файл" -- >"Открыть").

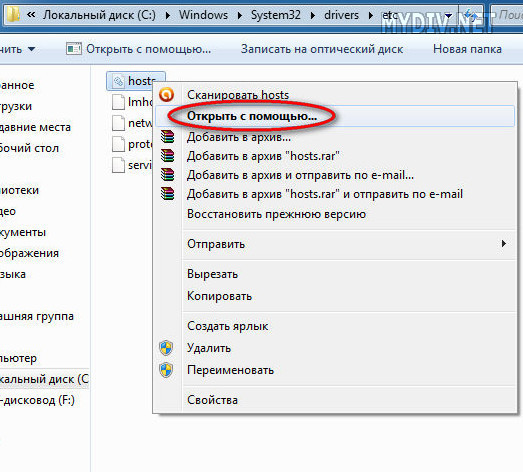

Можно сделать и по-другому.

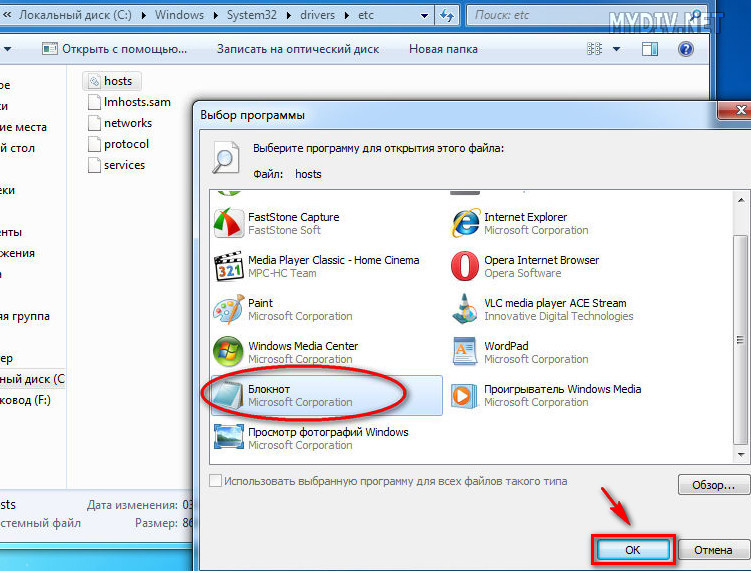

Б.) Находим хостс-файл по одному из вышеуказанных адресов и просто кликаем на него прав. кн. мышки, далее выбираем опцию "Открыть" / "Открыть с помощью", затем выбираем "Блокнот", жмем "ОК" и смотрим на содержимое файла.

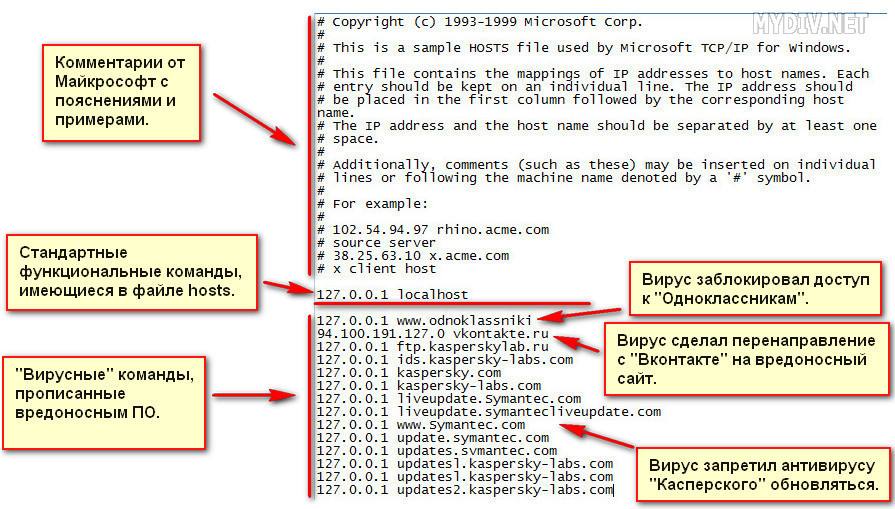

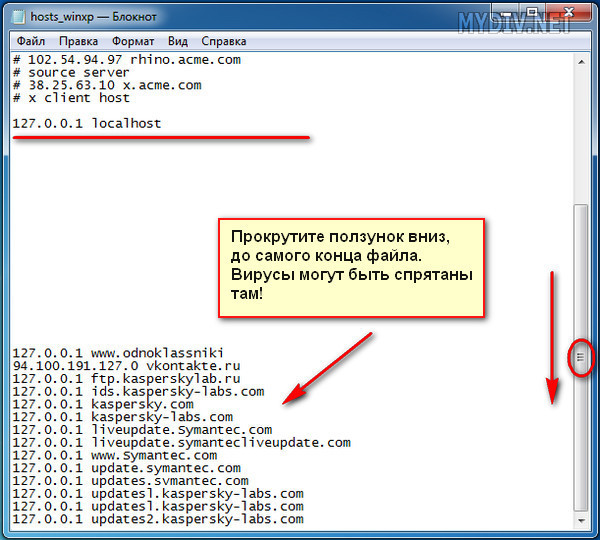

В начале идут пояснительные комментарии от Microsoft о том, что это за файл и как им пользоваться. Потом приводится несколько примеров, как вводить различные команды. Все это, простой текст и никаких функций он не несет! Пропускаем его и доходим до конца. Дальше должны идти уже сами команды. В отличие от комментариев (т.е. простого текста) они должны начинаться не со значка "#", а с конкретных цифр, обозначающих ip-адрес.

Вредоносными могут быть любые команды, идущие в вашем hosts-файле после следующих строк:

- В Windows XP: 127.0.0.1 localhost

- В Windows Vista: ::1 localhost

- В Windows 7/8: # ::1 localhost

Как видите, host-файлы в разных операционных системах немного отличаются. Более подробно, как должны выглядеть файлы hosts вы можете прочесть здесь.

Чтобы не почистить чего-нибудь лишнего, нужно знать, как расшифровываются команды. Ничего сложного тут нет. В начале каждой команды идет цифровой ip-адрес, затем (через пробел) соотносимое с ним буквенное доменное имя, а после него может идти небольшой комментарий после значка "#".

Запомните! Все команды, начинающиеся с цифр 127.0.0.1 (за исключением, 127.0.0.1 localhost) блокируют доступ к различным сайтам и интернет-сервисам. К каким именно, смотрите в следующей графе, идущей после этих цифр. Команды, имеющие в начале любые другие цифры ip-адреса, перенаправляют (делают редирект) на мошеннические сайты вместо официальных. Какие сайты вам подменили на мошеннические, так же смотрите в каждой графе, идущей после этих цифр. Таким образом, догадаться будет совсем несложно, какие команды в вашем хостс-файле - вредоносные! Если все же что-то не понятно - смотрите на скриншот снизу.

Учтите еще такой момент. Многие вирусные команды хитрыми интернет-злоумышленниками могут быть спрятаны далеко в самом низу файла, поэтому не поленитесь прокрутить ползунок вниз до конца!

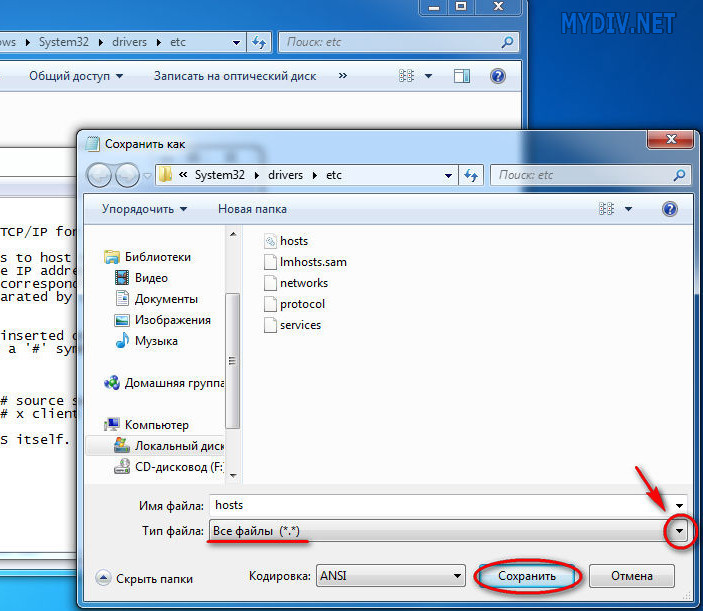

После того, как вы проведете "зачистку", не забудьте сохранить все изменения ("Файл" --> "Сохранить"). Если вы открывали файл hosts из самой программы "Блокнот" (вариант А.), при сохранении изменений, в графе "Тип файла" обязательно выберите вариант "Все файлы", иначе блокнот вместо сохранений в hosts-файле сделает лишь его текстовую копию hosts.txt, которая не является системным файлом и никаких функций не выполняет!

После удачного сохранения не забудьте перезагрузить компьютер.

2. Автоматизированное редактирование (через специальные утилиты)

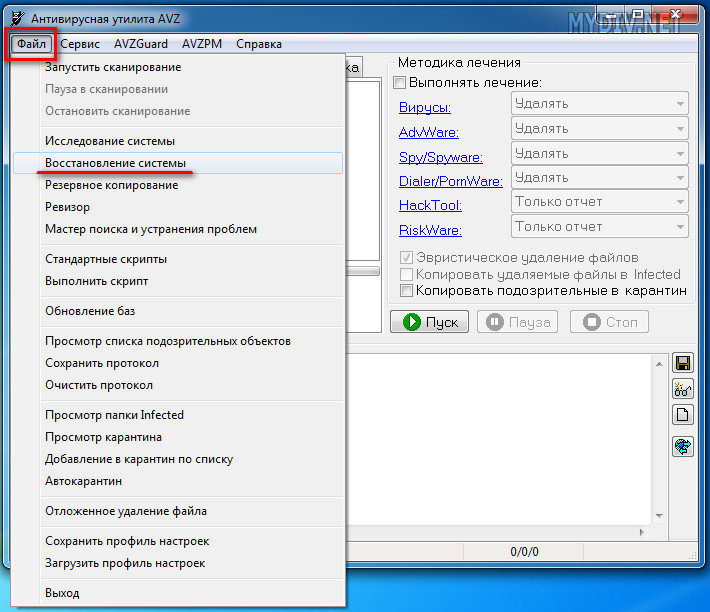

AVZ - антивирусное приложение, умеющее работать с файлом hosts, даже если он скрыт и подменен злоумышленниками на фальшивый файл с правильными значениями, имеющий похожее название, например, "hosts" - в котором вместо английской буквы "o" прописана русская буква.

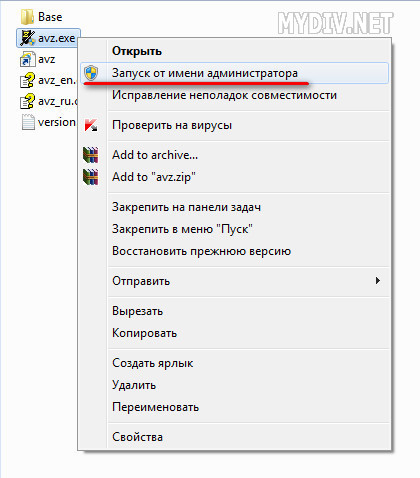

Скачайте утилиту AVZ и запустите приложение от им. администратора (нажмите на запускающий файл прав. клав. мыши и выберите соответствующую опцию).

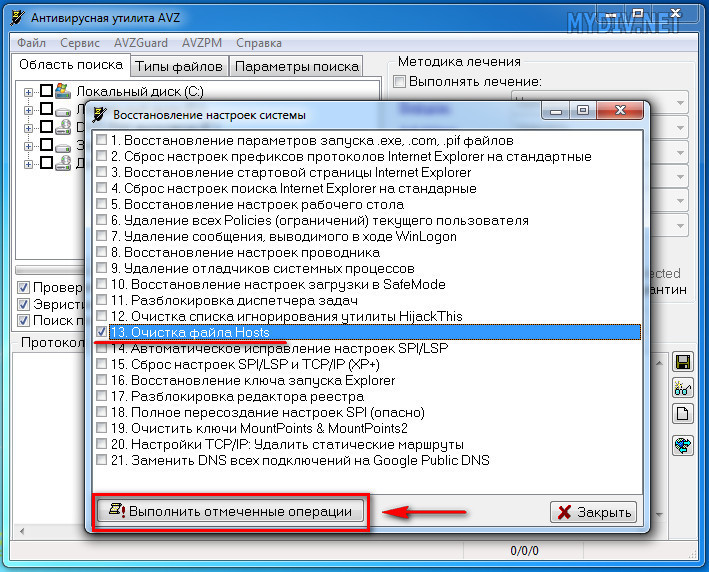

В меню программы выберите "Файл" --> "Восстановление системы" и в открывшемся окне отметьте галочкой функцию "13. Очистка файла Hosts", затем нажмите кнопку "Выполнить отмеченные операции".

Вот, и все дела! Теперь осталось только перезагрузить компьютер.

HijackThis - еще один хороший аналог предыдущему приложению, позволяющий редактировать хостс даже вручную!

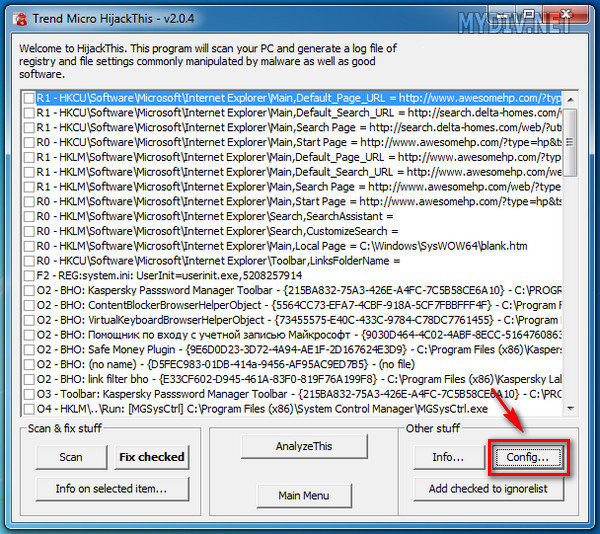

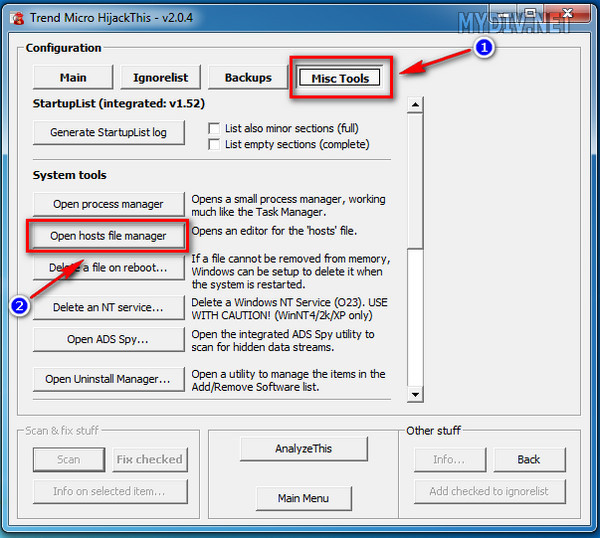

Скачиваем утилиту HijackThis и так же запускаем от имени администратора. Далее, нажимаем последовательно на опции: "Config" --> "Misc Tools" --> "Open hosts file manager".

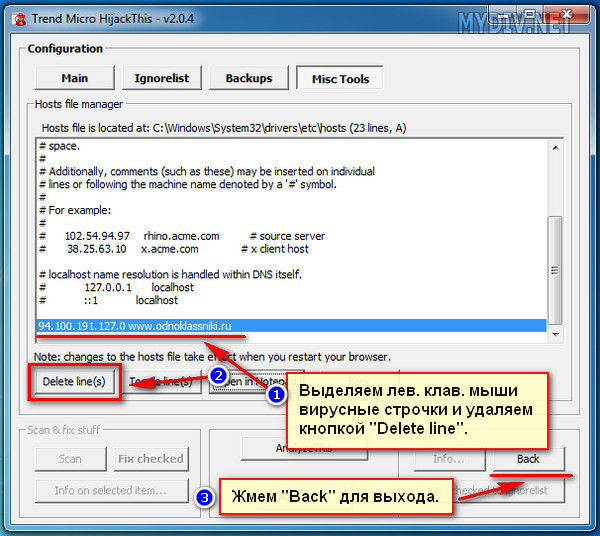

Перед нами откроется во внутреннем окошке все содержимое нашего файла hosts. Выделяем в нем все вирусные командные строчки левой клав. мыши и жмем на кнопку "Delete line(s)", чтобы навсегда их удалить из нашего файла. Далее, нажимаем "Back" для выхода.

Как видите, все предельно просто. И не забудьте перезагрузить компьютер!